Самми Аздоуфал тврди да није покушавао да хакује сваки роботски усисивач на свету. Само је желео да даљински контролише свој потпуно нови ДЈИ Ромо усисивач помоћу ПС5 гамепада, каже он Тхе Вергејер је звучало забавно.

Али када је његова домаћа апликација за даљинско управљање почела да разговара са ДЈИ-јевим серверима, то није било само један усисивач који је одговорио. Отприлике 7.000 њих, широм света, почело је да третира Аздоуфала као свог шефа.

Могао је да их контролише на даљину, да гледа и слуша кроз њихове канале уживо, каже ми, рекавши да је то тестирао са пријатељем. Могао је да их гледа како исцртавају сваку собу у кући, генеришући комплетан 2Д тлоцрт. Могао је да користи ИП адресу било ког робота да пронађе његову грубу локацију.

„Открио сам да је мој уређај само један у океану уређаја“, каже он.

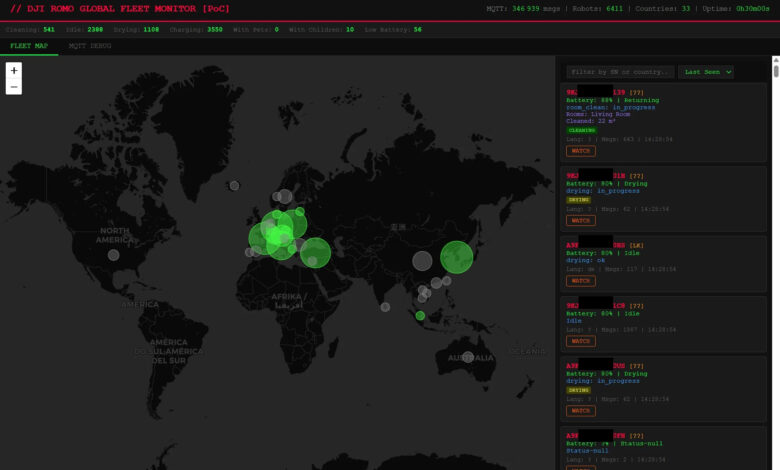

У уторак, када ми је показао свој ниво приступа у демо уживо, нисам могао да верујем својим очима. Десет, стотине, хиљаде робота се јавља на дужност, сваки телефонира кућне МКТТ пакете података сваке три секунде да каже: њихов серијски број, које собе чисте, шта су видели, колико су далеко прешли, када се враћају до пуњача и препреке на које су наишли на путу.

Гледао сам како се сваки од ових робота полако појављује на мапи света. Девет минута након што смо почели, Аздоуфалов лаптоп је већ каталогизирао 6.700 ДЈИ уређаја у 24 различите земље и прикупио преко 100.000 њихових порука. Ако додате преносне електране ДЈИ Повер компаније, које такође телефонирају на ове исте сервере, Аздоуфал је имао приступ преко 10.000 уређаја.

Кад кажем да у почетку нисам могао да верујем својим очима, то мислим буквално. Аздоуфал води стратегију вештачке интелигенције у компанија за изнајмљивање кућа за одмор; када ми је рекао да је преокренуо ДЈИ-јеве протоколе користећи Цлауде Цоде, морао сам се запитати да ли АИ халуцинира ове роботе. Зато сам замолио свог колегу Томаса Рикера, који је управо завршио преглед ДЈИ Ромо-а, да нам проследи његов серијски број.

Са ништа више од тог броја од 14 цифара, Аздоуфал не само да је могао да подигне нашег робота, већ је тачно могао да види да чисти дневну собу и да има 80 процената преосталог века батерије. У року од неколико минута, гледао сам како робот генерише и преноси тачан тлоцрт куће мог колеге, са исправним обликом и величином сваке собе, само тако што сам укуцао неке цифре у лаптоп који се налази у другој земљи.

Одвојено, Аздоуфал је подигао сопствени ДЈИ Ромо видео пренос, потпуно заобилазећи његов сигурносни ПИН, а затим је ушао у своју дневну собу и махнуо камери док сам ја гледао. Он такође каже да је делио ограничену верзију своје апликације само за читање са Гонзагом Дамбрицоуртом, техничким директором у ИТ консултантској фирми у Француској; Дамбрицоурт ми каже да му апликација омогућава даљински да гледа пренос камере свог ДЈИ Ромоа пре него што је чак и упари.

Аздоуфал је све ово могао да омогући без хакује ДЈИ-јеве сервере, тврди он. „Нисам прекршио никаква правила, нисам заобилазио, нисам разбио, грубу силу, шта год.“ Каже да је једноставно извукао сопствени ДЈИ Ромо-ов приватни токен — кључ који говори ДЈИ-јевим серверима да треба да имате приступ свој сопствени податке — а ти сервери су му дали и податке хиљада других људи. Он ми показује да може да приступи ДЈИ-јевом предпродукцијском серверу, као и живим серверима за САД, Кину и ЕУ.

Ево добрих вести: У уторак је Аздоуфал био не у стању да поведем нашег ДЈИ Ромоа у веселу вожњу кроз кућу мог колеге, да гледам кроз његову камеру или слушам преко микрофона. ДЈИ је већ ограничио тај облик приступа након што смо и Аздоуфал и ја рекли компанији о рањивости.

А до среде ујутру, Аздоуфалов скенер више није имао приступ ниједном роботу, чак ни његовом. Чини се да је ДЈИ запушио зјапећу рупу.

Али овај инцидент поставља озбиљна питања у вези са ДЈИ-јевом сигурношћу и праксама података. Без сумње ће се користити да се ретроактивно оправда страхови који су довели до тога да је кинески произвођач беспилотних летелица у великој мери протеран из САД. Ако би Аздоуфал могао да пронађе ове роботе, а да их није ни тражио, да ли ће их заштитити од људи са намером да нанесу штету? Ако Клод Код може да испљуне апликацију која вам омогућава да видите нечију кућу, шта спречава запосленог у ДЈИ-ју да то уради? И да ли робот-усисивач треба да има микрофон? „Тако је чудно имати микрофон на јебеном вакууму“, каже Аздоуфал.

Не помаже то када Аздоуфал и Тхе Верге контактирала ДЈИ у вези са проблемом, компанија је тврдила да је поправила рањивост када је она заправо само делимично решена.

„ДЈИ може да потврди да је проблем решен прошле недеље и да је санација већ била у току пре објављивања јавности“, стоји у делу оригиналне изјаве коју је дала портпаролка ДЈИ-ја Даиси Конг. Примили смо ту изјаву у уторак ујутро у 12:28 ЕТ — око пола сата пре него што ми је Аздоуфал показао хиљаде робота, укључујући нашу јединицу за преглед, који се јављају на дужност.

Да будемо јасни, није изненађујуће да би робот-усисивач са апликацијом за паметне телефоне телефонирао кући у облак. У добру или у злу, корисници тренутно очекују да те апликације раде ван њихових домова. Осим ако нисте изградили тунел у сопствену кућну мрежу, то значи прво преношење података преко сервера у облаку.

Али људи који ставе камеру у свој дом очекују да ће ти подаци бити заштићени, како у транзиту тако и када стигну до сервера. Професионалци за безбедност би то требало да знају — али чим се Аздоуфал повезао са ДЈИ-јевим МКТТ серверима, све је било видљиво у чистом тексту. Ако је ДЈИ само пресекао један одређени пут до тих сервера, то можда неће бити довољно да их заштити ако хакери пронађу други пут.

Нажалост, ДЈИ је далеко од једине компаније за паметне куће која је изневерила људе у погледу безбедности. Хакери су преузели роботске усисиваче Ецовацс да би јурили кућне љубимце и извикивали расистичке увреде 2024. 2025. Извјештавају јужнокорејске владине агенције да је Дреаме-ов Кс50 Ултра имао ману која је могла дозволити хакерима да гледају његову камеру у реалном времену, и да други Ецовацс и Нарвал робовац могу дозволити хакерима да прегледају и краду фотографије са уређаја. (Сопствени Самсунг и ЛГ усисивачи у Кореји су добили високе оцене, а Робороцк је добро прошао.)

Наравно, нису само усисивачи. И даље нећу купити Визе камеру, упркос њеним новим безбедносним идејама, јер је та компанија покушала да гурне рањивост удаљеног приступа под тепих уместо да упозори своје купце. Било би ми тешко да верујем Анкеровом Еуфију након што нас је такође лагао о својој безбедности. Али Анкер је био чист, а сунчева светлост је добро дезинфекционо средство.

ДЈИ није биће изузетно транспарентно о томе шта се овде догодило, али је одговорило на скоро сва наша питања. У новој изјави за Тхе Верге преко портпарола Даиси Конг, компанија сада признаје „проблем валидације позадинске дозволе“ који би теоретски могао дозволити хакерима да виде видео уживо из њених вакуума, и признаје да није у потпуности закрпила тај проблем све док нисмо потврдили да су проблеми и даље присутни.

Ево целе те изјаве:

ДЈИ је идентификовао рањивост која утиче на ДЈИ Хоме интерним прегледом крајем јануара и одмах је покренуо санацију. Проблем је решен кроз два ажурирања, при чему је почетна закрпа постављена 8. фебруара и накнадно ажурирање завршено 10. фебруара. Исправка је аутоматски распоређена и није потребна никаква радња корисника.

Рањивост је укључивала проблем валидације позадинске дозволе који је утицао на комуникацију засновану на МКТТ-у између уређаја и сервера. Иако је овај проблем створио теоретски потенцијал за неовлашћени приступ живом видео снимку РОМО уређаја, наше истраживање потврђује да су стварне појаве биле изузетно ретке. Скоро све идентификоване активности биле су повезане са независним истраживачима безбедности који су тестирали сопствене уређаје за потребе извештавања, са само неколико потенцијалних изузетака.

Прва закрпа је решила ову рањивост, али није била универзално примењена на све сервисне чворове. Друга закрпа је поново омогућила и поново покренула преостале сервисне чворове. Ово је сада у потпуности решено и нема доказа о ширем утицају. Ово није био проблем шифровања преноса. РОМО комуникација између уређаја и сервера није преношена у чистом тексту и увек је била шифрована помоћу ТЛС-а. Подаци повезани са РОМО уређајима, попут оних у Европи, чувају се на АВС цлоуд инфраструктури у САД.

ДЈИ одржава јаке стандарде за приватност и безбедност података и успоставио је процесе за идентификацију и адресирање потенцијалних рањивости. Компанија је инвестирала у индустријско стандардно шифровање и води дугогодишњи програм за награђивање грешака. Прегледали смо налазе и препоруке које су поделили независни истраживачи безбедности који су нас контактирали преко тог програма као део нашег стандардног процеса после санације. ДЈИ ће наставити да спроводи додатна безбедносна побољшања као део својих текућих напора.

Аздоуфал каже да ни сада ДЈИ није поправио све рањивости које је пронашао. Једна од њих је могућност гледања сопственог ДЈИ Ромо видео стрима без потребе за сигурносном чиодом. Још један је толико лош да га нећу описивати док ДЈИ не буде имао више времена да га поправи. ДЈИ није одмах обећао да ће то учинити.

И Аздоуфал и истраживач безбедности Кевин Финистерре ми кажу да за Ромо није довољно да шаље шифроване податке на амерички сервер, ако неко на том серверу може лако да их прочита након тога. „Сервер који се налази у САД ни на који начин, облик или облик не спречава запослене у .цн ДЈИ-ју да приступе“, каже ми Финистере. То се чини очигледним, пошто Аздоуфал живи у Барселони и могао је да види уређаје у потпуно различитим регионима.

„Када сте аутентификовани клијент на МКТТ брокеру, ако не постоје одговарајуће контроле приступа на нивоу теме (АЦЛ), можете се претплатити на теме са џокерима (нпр. #) и видети све поруке са свих уређаја у отвореном тексту на слоју апликације“, каже Аздоуфал. „ТЛС не чини ништа да ово спречи – он само штити цев, а не оно што је унутар цеви од других овлашћених учесника.“

Када кажем Аздоуфалу да га неки могу осудити јер ДЈИ није дао много времена да реши проблеме пре него што изађе у јавност, он напомиње да није ништа хаковао, да није открио осетљиве податке и да није професионалац за безбедност. Каже да је једноставно твитовао уживо о свему што се догодило док је покушавао да контролише свог робота помоћу ПС5 гамепада.

„Да, не поштујем правила, али људи се држе програма награђивања грешака за новац. Јебено ме није брига, само желим да се ово поправи“, каже он. „Праћење правила до краја би вероватно учинило да се ово кршење дешава на много дуже време, мислим.

Он не верује да је ДЈИ заиста сам открио ове проблеме још у јануару, и изнервирао је што му је компанија само роботски одговорила у ДМ-овима на Кс-у, уместо да одговори на његове мејлове.

Али он је срећан због једне ствари: Он заиста може контролишите свог Ромо-а помоћу ПлаиСтатион или Ксбок гамепада.